Amazon Web Services (AWS) အသုံးပြုသူတစ်ဦးအနေဖြင့်၊ လုံခြုံရေးအဖွဲ့များ၏ အလုပ်လုပ်ပုံနှင့် ၎င်းကို နားလည်ရန် အရေးကြီးပါသည်။ အကောင်းဆုံးအလေ့အကျင့် သူတို့ကို set up အတွက်။

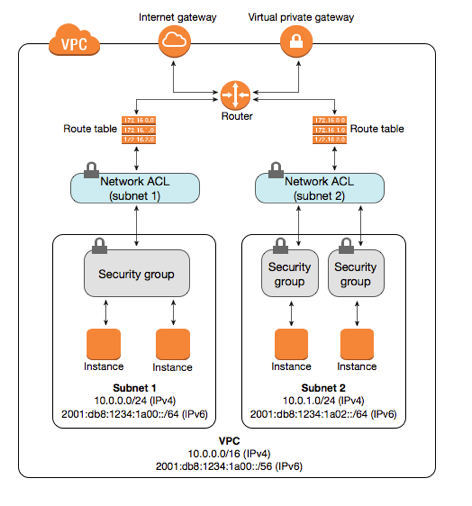

လုံခြုံရေးအဖွဲ့များသည် သင်၏ AWS ဖြစ်ရပ်များအတွက် firewall တစ်ခုအနေဖြင့် လုပ်ဆောင်သည်၊ သင်၏ instances များသို့ အဝင်နှင့်အထွက်လမ်းကြောင်းများကို ထိန်းချုပ်ပေးသည်။

ဤဘလော့ဂ်ပို့စ်တွင်၊ သင်၏ဒေတာကို လုံခြုံစေရန် သင်လိုက်နာသင့်သည့် အရေးကြီးသော လုံခြုံရေးအဖွဲ့၏ အကောင်းဆုံးအလေ့အကျင့်လေးခုကို ဆွေးနွေးပါမည်။

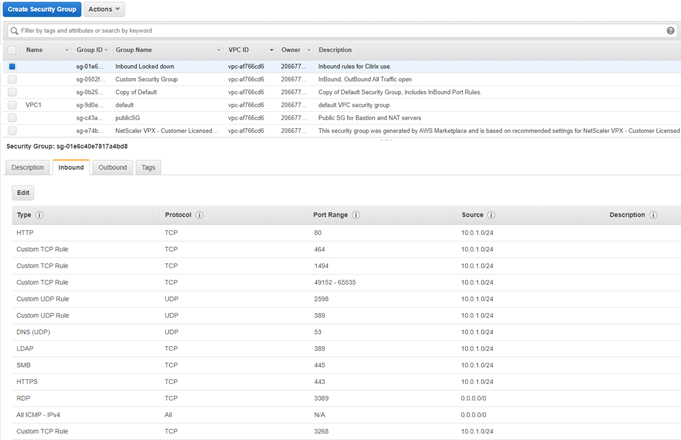

လုံခြုံရေးအဖွဲ့ကို ဖန်တီးသောအခါတွင်၊ အမည်နှင့် ဖော်ပြချက်ကို သတ်မှတ်ရန် လိုအပ်ပါသည်။ နာမည်သည် သင်အလိုရှိသော မည်သည့်အရာမဆို ဖြစ်နိုင်သော်လည်း နောက်ပိုင်းတွင် လုံခြုံရေးအဖွဲ့၏ ရည်ရွယ်ချက်ကို မှတ်မိစေရန် ကူညီပေးမည်ဖြစ်သောကြောင့် ဖော်ပြချက်သည် အရေးကြီးပါသည်။ လုံခြုံရေးအဖွဲ့စည်းမျဉ်းများကို ပြင်ဆင်သတ်မှတ်သည့်အခါ၊ ပရိုတိုကော (TCP၊ UDP၊ သို့မဟုတ် ICMP)၊ ဆိပ်ကမ်းအကွာအဝေး၊ အရင်းအမြစ် (မည်သည့်နေရာတွင်မဆို သို့မဟုတ် သီးခြားသတ်မှတ်ရန် လိုအပ်မည်ဖြစ်သည်။ IP address ကို) နှင့် အသွားအလာကို ခွင့်ပြုရန် သို့မဟုတ် ငြင်းပယ်ခြင်း ရှိ၊ သင်သိပြီး မျှော်လင့်ထားသည့် ယုံကြည်စိတ်ချရသော အရင်းအမြစ်များမှသာလျှင် လမ်းကြောင်းကို ခွင့်ပြုရန် အရေးကြီးပါသည်။

လုံခြုံရေးအဖွဲ့များကို ပြင်ဆင်သတ်မှတ်ရာတွင် အဖြစ်များဆုံး အမှားလေးခုကား အဘယ်နည်း။

လုံခြုံရေးအဖွဲ့များကို ပြင်ဆင်သတ်မှတ်ရာတွင် အဖြစ်များဆုံးအမှားတစ်ခုမှာ စည်းကမ်းအားလုံးကို ရှင်းရှင်းလင်းလင်း ငြင်းဆိုရန် ထည့်သွင်းရန် မေ့သွားခြင်းဖြစ်သည်။

ပုံမှန်အားဖြင့်၊ AWS သည် ၎င်းအား ငြင်းဆိုရန် တိကျပြတ်သားသော စည်းမျဉ်းတစ်ခု မရှိပါက အသွားအလာအားလုံးကို ခွင့်ပြုပါမည်။ ၎င်းသည် သင်သတိမထားမိပါက မတော်တဆ အချက်အလက်ပေါက်ကြားသွားနိုင်သည်။ သင် အထူးတလည် ခွင့်ပြုထားသော အသွားအလာများသာ သင့်ဖြစ်ရပ်များကို ရောက်ရှိနိုင်စေရန် သင့်လုံခြုံရေးအဖွဲ့ ဖွဲ့စည်းမှုပုံစံအဆုံးတွင် ငြင်းဆိုမှုအားလုံးကို စည်းကမ်းချက်အားလုံးကို ထည့်သွင်းရန် အမြဲသတိရပါ။

နောက်ထပ် အဖြစ်များသော အမှားမှာ ခွင့်ပြုထားသော စည်းကမ်းများကို အလွန်အကျွံ အသုံးပြုခြင်း ဖြစ်သည်။

ဥပမာအားဖြင့်၊ port 80 (ဝဘ်အသွားအလာအတွက် ပုံသေပို့တ်) တွင် အသွားအလာအားလုံးကို ခွင့်ပြုခြင်းမှာ သင်၏ instance ကို တိုက်ခိုက်ရန်အတွက် ဖွင့်ထားသောကြောင့် အကြံပြုထားခြင်းမရှိပါ။ ဖြစ်နိုင်ပါက သင်၏လုံခြုံရေးအဖွဲ့စည်းမျဉ်းများကို ပြင်ဆင်သတ်မှတ်ရာတွင် တတ်နိုင်သမျှ တိတိကျကျဖြစ်အောင် ကြိုးစားပါ။ သင်လုံးဝလိုအပ်သော ယာဉ်ကြောအသွားအလာကိုသာ ခွင့်ပြုပြီး ဘာမှမပိုပါ။

သင်၏ လုံခြုံရေးအဖွဲ့များကို နောက်ဆုံးပေါ် ထားရှိရန် အရေးကြီးပါသည်။

သင်၏ အက်ပ်လီကေးရှင်း သို့မဟုတ် အခြေခံအဆောက်အအုံကို အပြောင်းအလဲလုပ်ပါက၊ သင်၏ လုံခြုံရေးအဖွဲ့စည်းမျဉ်းများကို လျော်ညီစွာ အပ်ဒိတ်လုပ်ရန် သေချာပါစေ။ ဥပမာအားဖြင့်၊ သင့်ဥပမာတွင် ဝန်ဆောင်မှုအသစ်တစ်ခု ထည့်ပါက၊ ထိုဝန်ဆောင်မှုသို့ သွားလာခွင့်ပြုရန် လုံခြုံရေးအဖွဲ့စည်းမျဉ်းများကို အပ်ဒိတ်လုပ်ရန် လိုအပ်ပါသည်။ ထိုသို့လုပ်ဆောင်ရန် ပျက်ကွက်ပါက သင်၏ဥပမာကို တိုက်ခိုက်ရန် အားနည်းသွားနိုင်သည်။

နောက်ဆုံးတွင်၊ သီးခြားလုံခြုံရေးအဖွဲ့များ အလွန်အကျွံသုံးခြင်းကို ရှောင်ကြဉ်ပါ။

သီးခြားလုံခြုံရေးအဖွဲ့များ၏ အရေအတွက်ကို အနည်းဆုံးဖြစ်အောင် သင်ထားလိုသည်။ အကောင့်ဖောက်ဖျက်မှုသည် အကြောင်းရင်းများစွာကြောင့် ဖြစ်ပွားနိုင်သည်၊ ၎င်းထဲမှတစ်ခုမှာ မှားယွင်းနေသော လုံခြုံရေးအဖွဲ့ဆက်တင်များဖြစ်သည်။ လုပ်ငန်းများသည် သီးခြားလုံခြုံရေးအုပ်စုအရေအတွက်ကို လျှော့ချခြင်းဖြင့် အကောင့်ဖွဲ့စည်းပုံမှားယွင်းခြင်းအန္တရာယ်ကို ကန့်သတ်နိုင်သည်။

ဤအရေးကြီးသော အကောင်းဆုံးအလေ့အကျင့်လေးခုကို လိုက်နာခြင်းဖြင့်၊ သင်သည် သင်၏ AWS ဒေတာကို လုံခြုံစေပြီး လုံခြုံအောင် ကူညီပေးနိုင်ပါသည်။ လုံခြုံရေးအဖွဲ့များသည် အရေးကြီးသော အစိတ်အပိုင်းတစ်ခုဖြစ်သည်။ AWS လုံခြုံရေးထို့ကြောင့် ၎င်းတို့အလုပ်လုပ်ပုံကို နားလည်ပြီး မှန်ကန်စွာ စီစဉ်သတ်မှတ်ရန် အချိန်ယူပါ။

စာဖတ်ခြင်းများအတွက်ကျေးဇူးတင်ပါတယ်!

AWS လုံခြုံရေးအဖွဲ့များနှင့် ပတ်သက်၍ မေးခွန်းများ သို့မဟုတ် မှတ်ချက်များ ရှိပါသလား။

အောက်ပါမှတ်ချက်များတွင် ကျွန်ုပ်တို့အား အသိပေးပါ သို့မဟုတ် contact@hailbytes.com မှတဆင့် ကျွန်ုပ်တို့အား ping လုပ်ပါ။

Amazon Web Services နှင့်ပတ်သက်သော နောက်ထပ်အထောက်အကူဖြစ်စေမည့် အကြံပြုချက်များနှင့် လှည့်ကွက်များအတွက် Twitter နှင့် Facebook တွင် ကျွန်ုပ်တို့ကို လိုက်နာရန်သေချာပါစေ။

လာမယ့်အချိန်ကာလမရောက်မှီတိုင်အောင်,